الأخطار المحدقة بالذكاء الاصطناعي في الولايات المتحدة

تواجه الولايات المتحدة تهديداً متصاعداً مع استخدام خصومها الذكاء الاصطناعي لاختراق بنيتها التحتية وسرقة تفوقها التقني، فيما تبقى دفاعاتها السيبرانية هشة. ومع تسارع الابتكار، يتزايد خطر فقدان الهيمنة ما لم تتحرك واشنطن سريعاً لتعزيز الحماية وفرض قواعد ردع صارمة.

في سبتمبر (أيلول) 2025، أعلنت شركة الذكاء الاصطناعي الأميركية "أنثروبيك" أن مجموعات سيبرانية تابعة للصين استخدمت نماذجها لاستهداف نحو 30 شركة وهيئة ومؤسسة. واعتبرت الشركة أن ذلك يشكل "أول حال موثقة لهجوم إلكتروني واسع النطاق ينفذ من دون تدخل بشري كبير". وقد تميز هذا الهجوم على البنى التحتية الأميركية باستخدامه نماذج ذكاء اصطناعي أميركية متقدمة. وعلى رغم كونه الأول، فإنه لم يكن الأخير.

ووثق باحثون من جامعتي هارفرد وكاليفورنيا–بيركلي أكثر من 300 حادثة خطرة لعمليات تجسس إلكتروني وسرقة ملكية فكرية تقف وراءها الصين بين عامي 1995 و2024. وفي كل تلك الحالات، فشلت الولايات المتحدة في حماية أصولها وتقنياتها الحيوية، بما في ذلك مخططات تصنيع أشباه الموصلات والتصاميم الفضائية. واستغل الخصوم الأجانب هذه الهجمات لتسريع تطوير صناعاتهم، لا عبر الابتكار بل عبر السرقة.

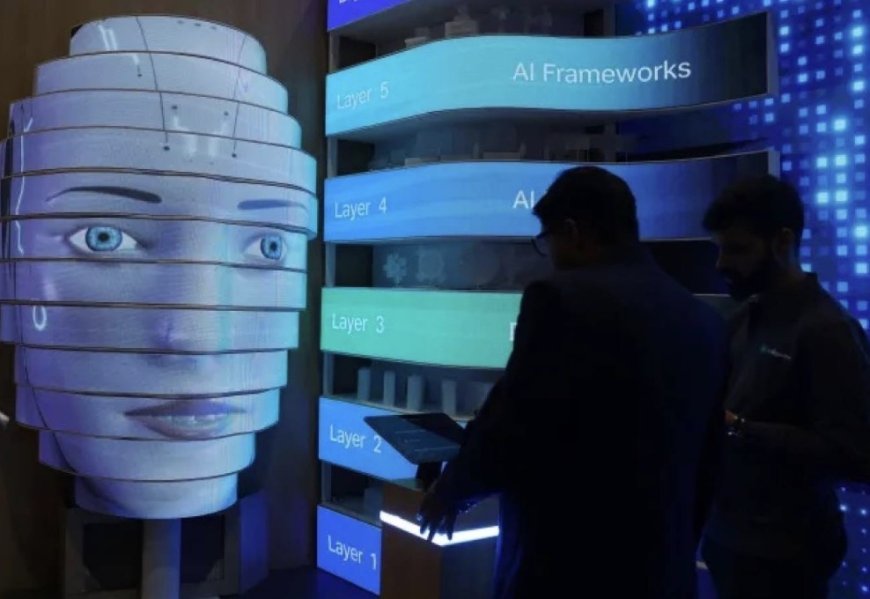

اليوم، باتت أنظمة الذكاء الاصطناعي تمثل غنيمة أكبر لهذه المجموعات، فيما منح تركيز "وادي السيليكون" على السرعة على حساب الأمن هذه الأنظمة المتقدمة قابلية عالية للاختراق والتجسس. وتعتمد مسارات تطوير الذكاء الاصطناعي وتشغيله على بنية تحتية متعددة الطبقات تشمل العتاد، والبيانات، والبرمجيات، والخبرات البشرية، إلى جانب تحديد واضح للأدوار والمسؤوليات.

تشكل موارد الحوسبة - أي القدرات التي تسمح للأنظمة بمعالجة البيانات وتشغيل التطبيقات - الركيزة الأساسية للذكاء الاصطناعي. وتعمل الشرائح المتخصصة مثل وحدات معالجة الرسوميات (GPUs) ووحدات معالجة الموتر (TPUs) إلى جانب وحدات المعالجة المركزية ومسرعات أخرى. أما بيانات التدريب، المادة الخام لـ"ذكاء" النماذج اللغوية، فتشمل النصوص والصور والفيديو والصوت والبرمجيات والبيانات المهيكلة. وتساعد أطر العمل البرمجية مثل "تنسور فلو" TensorFlow و"باي تورش" PyTorch المطورين على الوصول إلى الأدوات القائمة على الذكاء الاصطناعي وتعديلها، بما في ذلك أدوات توليد النصوص والصور. كما تضمن أدوات التشغيل الآلي ومسارات العمل السلسة تدفق البيانات والنماذج عبر مراحل دورة حياتها.

ويجب أن تعمل كل طبقة من هذه البنية التحتية بصورة موثوقة، وأن تقدم القدرات التي وعدت بها، وأن تحافظ على أداء ثابت في سياقات الاستخدام المتنوعة، وأن تكون محصنة بدرجة معقولة. وعلى كل مستوى، يجب أن يتمكن المشغلون البشريون وأنظمة الدفاع التقنية من توقع الهجمات الخارجية والتصدي لها واحتوائها بسرعة. وتجهد منظومات الذكاء الاصطناعي الحديثة في العمل عبر تلك الأبعاد كلها بسبب ضبابيتها وحساسيتها وصعوبة التنبؤ بسلوكها. وفي ظل التعقيد المتزايد لهذه الأنظمة، يصبح من غير المرجح تأمينها من دون تدخل مباشر ومقصود من الحكومة الأميركية.

الجائزة الكبرى

يلاحق المهاجمون البنية التحتية للذكاء الاصطناعي لتحقيق ثلاثة أهداف رئيسة. أولاً، يسعون إلى سرقة الملكية الفكرية أو إفسادها - من بيانات التدريب إلى أوزان النماذج - لتعزيز صناعاتهم أو لابتزاز الطرف المستهدف أو إضعاف قدراته. ثانياً، يعملون على اختراق الأدوات التي تعتمد على هذه الأنظمة، بما يؤدي إلى تعطيل خدمات أساسية مثل كشف الاحتيال، وسلاسل الإمداد، والتشخيص الطبي. وثالثاً، يستهدفون تقويض ثقة المستخدمين بهذه الأنظمة، خصوصاً دفع القادة السياسيين إلى الاعتقاد بأنها لن تعمل كما ينبغي خلال الأزمات والسيناريوهات الطارئة.

وتعد أوزان النماذج مصدر قلق خاص. فهي تمثل "عقل" النظام، وتشكل حصيلة استثمارات ضخمة وساعات تدريب طويلة وخبرة متراكمة. سرقتها تمكن جهة أجنبية من استنساخ ذكاء النموذج، أما إتلافها فيؤدي إلى تدهور الأداء وفقدان الثقة. ويمكن سرقتها عبر تسريب البيانات من خلال ثغرات في الخدمات السحابية، أو سرقة داخلية، أو تسريبات جانبية، أو استخراج عبر "واجهات برمجة التطبيقات" (APIs)، أو عبر اختراق سلاسل الإمداد.

وتتضمن بعض سيناريوهات الهجمات السيبرانية افتراضاً عن إمكان تهريب أوزان النماذج عبر التحادث الاستفساري الممنهج والمرتب بدقة مع نماذج الذكاء الاصطناعي، أو عبر تفاعلات موجهة عبر "واجهات برمجة التطبيقات". وتعتبر الأخيرة طريقة معيارية معتمدة في التواصل بين برامج الكمبيوتر مع بعضها بعضاً بهدف الاتصال وتبادل المعلومات في ما بينها. وقد تتسم هذه الطريقة بالصعوبة، لكنها تندرج ضمن القدرات الموثقة للقوات السيبرانية الصينية.

ولقد عثر بالفعل على عدد من الفجوات الخطرة في الدفاعات السيبرانية الأميركية. ففي عام 2025، اكتشف متخصصون من شركة "ويز" Wiz المتخصصة في أمن الحوسبة السحابية، ثغرة في شركة "إنفيديا" Nvidia - المصمم الأميركي لرقائق الذكاء الاصطناعي الأكثر استخداماً في العالم - تمكن المهاجمين من تشغيل برمجيات خبيثة مباشرة على أحد خوادمها. ولو تم استغلالها، لكان بإمكان المهاجمين سرقة أوزان النماذج، والتلاعب بالمخرجات، وتسريب بيانات حساسة، أو التمركز داخل الشبكة قبل إصدار التصحيحات. وفي العام نفسه، أظهر باحثون من جامعة تورونتو إمكان تنفيذ هجوم ضد رقائق "إنفيديا" للذكاء الاصطناعي، من شأنها خلخلة الحسابات والخوارزميات المستخدمة في تدريب نماذج الذكاء الاصطناعي. ولو نفذت هجمة من ذلك النوع، لجعلت النماذج الذكية غير دقيقة وتتصرف بطريقة غير قابلة للتوقع.

وفي حالات منفصلة، كشفت ثغرات في برمجيات مفتوحة المصدر قليلة الحماية إمكان حقن برمجيات خبيثة - وهو ما أثبته باحثون من شركة الأمن الأميركية "هورايزون 3. أي آي" Horizon3.ai - قد تمكن المهاجمين من سرقة بيانات اعتماد المؤسسات المشغلة للنماذج. وعلى رغم عدم وجود أدلة على استغلال هذه الثغرات قبل كشفها، فإنها تؤكد هشاشة البنية التحتية الحالية للذكاء الاصطناعي.

وتعد البرمجيات مفتوحة المصدر هدفاً سهلاً للقراصنة لأنها متاحة للاستخدام العام من دون الحاجة إلى اختراق للوصول إليها. فهذه المكتبات، التي تشكل الأساس لمعظم البنى التحتية الرقمية الحديثة، توفر للباحثين الأكواد اللازمة لبناء أنظمتهم الخاصة. ونتيجة لذلك، يمكن لهجمات سيبرانية واحدة أن تصيب برامج يستخدمها ملايين المطورين حول العالم - وقد حدث ذلك في بعض من أوسع الهجمات انتشاراً في التاريخ. فأي ثغرة واحدة في مكتبة شائعة مفتوحة المصدر قد تكشف جميع الأنظمة التي تعتمد عليها حول العالم.

وإلى جانب الهجمات الإلكترونية المعقدة، تمثل مختبرات ومنشآت الذكاء الاصطناعي أهدافاً رئيسة لأشكال أكثر تقليدية من الضغط والتجسس. فقد أشارت تقارير إعلامية - منها ما نشرته صحيفة "تايمز" البريطانية - إلى أن أجهزة الاستخبارات الصينية والروسية تمارس الابتزاز ضد موظفي التكنولوجيا، وتلجأ حتى إلى عمليات "فخ العسل" عبر إقامة علاقات عاطفية بهدف سرقة المعلومات. وغالباً ما تبدأ هذه العمليات برسالة عبر موقع "لينكدإن" أو لقاء "عشوائي" في مؤتمر تقني، وقد تتطور إلى علاقات تنتهي بزواج وأطفال، فيما يستمر الشخص بنقل أسرار تجارية إلى بلده.

وتبقى الأسرار التجارية عرضة أيضاً للسرقة الداخلية التقليدية. فعام 2024، وجهت تهمة إلى لينوي دينغ، مهندس برمجيات في "غوغل"، لسرقته أكثر من 2000 صفحة من أسرار الذكاء الاصطناعي التجارية، تشمل تفاصيل حول رقائق الشركة وأنظمتها التحتية، وتمريرها إلى شركات تكنولوجيا صينية.

تعزيز الدفاعات السيبرانية

على صانعي السياسات في الولايات المتحدة أن يتوقعوا أن يسعى الخصوم إلى اختبار منظومات الذكاء الاصطناعي بالحدة نفسها التي استهدفوا بها قطاعات استراتيجية أخرى، بل وبالنجاح ذاته. ومن دون تعزيز منظومات الحماية، ووضع سياسات ردع واضحة، وإرساء قواعد صارمة للمساءلة عبر مختبرات الذكاء الاصطناعي وسلاسل التوريد والوكالات الحكومية، تخاطر واشنطن بأن تتنازل لبكين عن الأفضلية التقنية التي أنفقت تريليونات الدولارات لبنائها. وعلى رغم أن الولايات المتحدة بدأت تتخذ بعض الخطوات في الاتجاه الصحيح، إذ أصدرت إدارة ترمب حديثاً استراتيجية سيبرانية جديدة تركز على الردع وتعزيز التعاون بين القطاعين العام والخاص وتنسيق السياسات داخل الوكالات الفيدرالية، وإذا استمر ذلك، فقد تؤدي الخطة إلى تعزيز وازن للدفاعات السيبرانية وصلابتها ومرونتها. لكن الخطوات هذه لا تزال أشبه بمخطط أولي. وسيعتمد أثرها الحقيقي على التنفيذ والمتابعة الجادة.

إن تأمين البنية التحتية للذكاء الاصطناعي يتطلب تحركاً منسقاً يركز على ثلاثة مستويات رئيسة: الرقائق، والأنظمة الناقلة، والعامل البشري.

على مستوى الرقائق، يجب على الشركات المصنعة ومزودي الخدمات السحابية تتبع الأجهزة الخاضعة للضوابط التصديرية والأنظمة الحساسة التي تعتمد عليها، بما يضمن بقاء قدرات الحوسبة المقيدة تحت إشراف الجهات المصرح لها فقط. وتختبر شركات مثل "إنفيديا" بالفعل آليات للتحقق من مواقع الشرائح لضمان مراقبة وحدات معالجة الرسوميات وغيرها من العتاد المنظم وعدم خروجها عن نطاق السيطرة المسموح به. وتمكن هذه الأنظمة الجهات التنظيمية والمشغلين من تحديد الأجهزة الخارجة عن الحدود المتفق عليها وعزلها أو تعطيلها. وعلى صانعي السياسات الأميركيين الاستمرار في تشجيع مثل هذه الآليات، بما في ذلك فرض تتبع للرقائق وتعزيز إنفاذ القيود التصديرية. ويجب ربط الرقائق الموثقة بأنظمة حماية داخل مراكز البيانات لضمان عدم خروج بيانات النماذج الحساسة عبر قنوات غير مصرح بها أو حركة مرور متنكرة.

وعلى مستوى الأنظمة الناقلة، يتعين على مشغلي النماذج مراقبة تدفق البيانات بدقة لمنع تسريب أوزان النماذج أو بيانات التدريب أو المخرجات الحساسة أو تلويثها. وقد طور باحثون في جامعتي هارفرد وستانفورد أساليب واعدة لمنع سرقة أوزان النماذج عبر جعل مراقبة البيانات الصادرة أكثر شمولاً وكفاءة. تعمل أنظمة الذكاء الاصطناعي الحديثة على نطاق واسع، وتعالج ملايين الطلبات يومياً، مما يترك هامشاً ضيقاً لإجراءات الأمان المتقدمة. لكن يمكن للمدافعين فحص عينات صغيرة من تفاعلات النماذج عبر تشغيلها مجدداً على أنظمة معزولة موثوقة ومقارنة النتائج بالسلوك المتوقع. وعند ظهور انحراف في الاستجابات، ينبغي الإبلاغ عنه لمراجعة إضافية، مما يسمح برصد التلاعبات الدقيقة بكلفة تشغيلية منخفضة.

أما على مستوى العامل البشري، فيجب افتراض أن الموظفين قد يتعرضون للاستهداف عبر الإكراه أو الاختراق أو الأخطاء. ولمواجهة ذلك، ينبغي أن تلزم المؤسسات بإجراءات تحقق متعددة الأطراف عند التعامل مع البيانات الحساسة، بحيث لا يتمكن أي فرد واحد من الوصول إلى أوزان النماذج الحرجة أو إخراجها. وتشير التقارير إلى أن شركة "أنثروبيك" تشترط حضور عدة موظفين مخولين، يحمل كل منهم مفتاحاً أو بيانات اعتماد منفصلة، للموافقة بصورة مشتركة على الوصول إلى أوزان نماذجها الأكثر حساسية. وعلى رغم أن هذا النظام مكلف وصعب التنفيذ، فإنه يمنع بصورة فعالة أي موظف من التصرف منفرداً. ويمكن لصانعي السياسات تشجيع اعتماد هذه الآليات بجعلها شرطاً للعقود الفيدرالية وامتيازات التصدير، وتقديم تخفيف في المسؤوليات التنظيمية للشركات التي تطبقه، وهو ما يخفف من أعباء تطبيقها ويشجع على انتشارها.

توحيد الصفوف

لتعزيز الدفاعات السيبرانية الأميركية، ينبغي للكونغرس أن يصنف منظومات الذكاء الاصطناعي وسلاسل توريدها كقطاع رسمي من "البنى التحتية الحيوية". ومن شأن ذلك أن يخول "وكالة أمن الفضاء السيبراني والبنية التحتية" وضع وتثبيت قاعدة أساسية في متطلبات الأمن. وكذلك ستعزز سلطة الوكالة في تنسيق الاستجابة للحوادث، وتلقي التقارير الإجبارية عن الحوادث السيبرانية من مختبرات الذكاء الاصطناعي، ومنح الأولوية لشركات الذكاء الاصطناعي في الوصول إلى المصادر الفيدرالية. ولكن، التصنيف وحده لا يكفي. وبغية تحويل الوضعية القانونية إلى قوة ومرونة فعليين، يجب استخلاص الدروس مما تعلمته الحكومات الأجنبية بالفعل، وبالطريقة الصعبة في الغالب، عن كيفية حماية أصولها. وهذا يشمل تحديد المسؤوليات بدقة، وكيفية تعاون الحكومة مع القطاع الخاص، وكيفية فرض الأهداف الأمنية من دون خنق الابتكار.

وتظهر دراسة صادرة عام 2025 عن "مركز بلفر" حول تاريخ الاستراتيجيات السيبرانية الوطنية أنه لا وجود لنهج واحد صالح لكل الدول. فالأساليب الناجحة يجب أن تراعي مزيج التهديدات والموارد والاعتبارات السياسية الخاصة بكل بلد. ومع ذلك، أبرزت الدراسة ثلاثة نماذج اتبعتها حكومات مختلفة، لكل منها دلالته بالنسبة إلى واشنطن التي يسعى مسؤولوها إلى تأمين أفضل السبل لحماية بنية الذكاء الاصطناعي التحتية.

أولاً، نجحت بعض الدول في دمج متخصصي الصناعة داخل منظومة التخطيط والاستجابة الحكومية عبر برامج عامة تستعين بخبرات القطاع الخاص. ففي المملكة المتحدة، يتيح برنامج "إندستري 100" Industry 100 لممارسين مخضرمين تقديم المشورة للحكومة في قضايا الأمن السيبراني. وتحتاج الولايات المتحدة إلى برامج مماثلة لترجمة الكفاءة الخاصة بالقطاع الخاص إلى قدرة حكومية على إدارة الذكاء الاصطناعي، ولا سيما مع استمرار التطور المتسارع لهذه التكنولوجيا. فاستقدام موظفين سابقين أو متحدثين رسميين لا يكفي، بل يجب إنشاء قنوات تواصل دائمة بين المهندسين والمتخصصين العاملين في مختبرات الذكاء الاصطناعي وبين الوكالات الحكومية. وعند الضرورة، ينبغي لواشنطن منح تصاريح أمنية لبعض موظفي القطاع الخاص. كذلك يتعين إنشاء مجموعة مشتركة تضم متخصصين من مختبرات النماذج السحابية، وموردي الخدمات السحابية، ومصنعي الشرائح، وقطاعات أخرى ذات صلة. فمن شأن هذه الخطوة أن ترسخ العلاقات وقنوات المعلومات والذاكرة المؤسسية اللازمة لتعريف وتنفيذ الممارسات الأمنية المناسبة، سواء لاحتواء الحوادث عند وقوعها أو، بصورة مثالية، لمنعها.

ثانياً، حافظت بعض الحكومات على استقلالية فرق الاستجابة للحوادث عن أجهزة إنفاذ القانون، لتشجيع الشركات على تقديم تقارير مبكرة ومتكررة عن الهجمات. وفي الغالب، تتردد الشركات في الكشف عن الاختراقات خشية التعرض لتحقيقات جنائية أو عقوبات قانونية. ومن شأن هذه الرغبة في عدم الكشف عن أن تطيح الدفاعات الجماعية وعملية المشاركة في المعلومات. لذا يجب على الولايات المتحدة أن تجد سبلاً لتخفيف مخاوف الشركات. وتوصلاً إلى ذلك ربما تستفيد من تجربة سنغافورة التي نظمت فرق الاستجابة داخل "وزارة المعلومات والتطوير الرقمي" بدلاً من وضعها ضمن وزارات الأمن أو الدفاع، مما يسمح لها بالتركيز على الوقاية والاستجابة بعيداً من الضغوط التنظيمية. وسلكت أستراليا نهجاً مماثلاً عبر حصر صلاحيات "مديرية الإشارات" لديها ومنحها دوراً خالياً من سلطات الإنفاذ، واعتماد بروتوكول "الاستجابة لكل الأخطار" الذي يمنع تحميل شركات البنى التحتية المسؤولية القانونية عن الإهمال الاستهلاكي أثناء الاستجابة للحوادث. وقد خفض ذلك من الأخطار القانونية والسمعة المرتبطة بالإبلاغ، مما شجع الشركات على التعاون والإفصاح بدلاً من إخفاء الهجمات لتفادي المسؤولية. وعلى صانعي السياسات الأميركيين اعتماد نهج مماثل لتشجيع شركات الذكاء الاصطناعي على الإبلاغ عن التهديدات من دون أن يؤدي الخوف من العواقب إلى الإضرار بقنوات التواصل.

أخيراً، ينبغي لواشنطن استخدام سلطتها بصورة وسعى للتنسيق وتحديد المعايير وحشد الموارد في أوقات الأزمات. فالبنية التحتية التقنية في الغرب تتميز باللامركزية والغموض، في حين تعتمد نظيراتها في كثير من الدول الآسيوية على ملكية مركزية وبيانات قابلة للتتبع بصورة كاملة، مما يتيح لها الاستجابة بسرعة وحزم. وبعد اختراق منظومة "سينغهيلث" SingHealth عام 2018، نسقت سنغافورة استجابة حكومية مركزية ودفعت بموارد تقنية ضخمة لحماية قطاعها الصحي. قد لا ترغب الولايات المتحدة في تبني النموذج الآسيوي كاملاً، فالنموذج الغربي يرتكز على الإنسان ويعزز الابتكار. لكن المزج بين المنهجين سيكون الأمثل.

واشنطن تمد يدها

قد يكون نموذج التعاون الناعم هو الأنسب للولايات المتحدة. ففي إطار هذا النهج، يجري تعيين مسؤولين حكوميين داخل مختبرات الذكاء الاصطناعي الكبرى، وإنشاء أنظمة مشتركة للإبلاغ عن الحوادث، وتنسيق تبادل البيانات غير الحساسة المتعلقة بالتهديدات. ويسمح هذا الأسلوب لواشنطن بالحفاظ على الطابع الديمقراطي اللامركزي لنظامها، وفي الوقت نفسه جني فوائد الإشراف المنسق وإمكان تتبع العمليات. ويمكن لمكتب مساعدات الذكاء الاصطناعي - إذا ما منح استقلالية وصلاحيات حقيقية - أن يشكل الركيزة التي تضمن تحقيق هذا التوازن، بحيث يعزز التعاون القدرة على الصمود من دون أن يتحول إلى أداة إكراه. كذلك يمكن لـ"فريق التقاضي المتعلق بالذكاء الاصطناعي"، الذي أوصى به أمر تنفيذي صادر عن البيت الأبيض أخيراً، أن يعزز هذا الهيكل من خلال دفع الوكالات الفيدرالية إلى العمل معاً في إنفاذ قواعد الأمن المتعلقة بالذكاء الاصطناعي، وتحديد المسؤوليات القانونية، والتعامل مع الحوادث، بدلاً من العمل في مسارات متعارضة. والغاية هي خلق تفاعل متناغم بين مؤسسات شبه مستقلة، مع تجنب أخطار المركزية وما تحمله من وعود زائفة بالكفاءة والفعالية.

ومع ذلك، يتعين على الولايات المتحدة وضع مجموعة واحدة وملزمة من إجراءات الأمن الأساسية لمختبرات الذكاء الاصطناعي المتقدمة في القطاع الخاص، تشمل تخزين أوزان النماذج، ومسارات التدريب، وآليات الوصول الداخلي، تماماً كما تنظم معايير الأمان النووي وبنية الأسواق المالية الأساسية. وينبغي أن تكافئ الحكومة الفيدرالية - من خلال سياسات المشتريات وأنظمة التأمين السيبراني - الهندسات التي تظهر قدرة وسلامة عاليتين، وأن تدعم بناء منظومة قوية من شركات الأمن المتخصصة بالذكاء الاصطناعي، القادرة على الابتكار بسرعات وخبرات تفوق ما تستطيع الحكومة تطويره. وأخيراً، يجب أن توضح واشنطن، عبر تشريعات وتصريحات تنفيذية واضحة، أن سرقة الملكية الفكرية للذكاء الاصطناعي على نطاق واسع تعد هجوماً استراتيجياً يستدعي فرض عقوبات اقتصادية، وتشديد القيود التصديرية، والملاحقات الجنائية، وعند الضرورة تنفيذ إجراءات سيبرانية مضادة، بما في ذلك تعطيل بنى الخصوم التحتية.

لقد أصبحت بنية الذكاء الاصطناعي التحتية أحدث قطاعات البنى الحيوية الأميركية، لكنها تتوسع بوتيرة أسرع من وتيرة حمايتها. فالتجريب السريع مطلوب للابتكار، وينبغي أن يظل أولوية للمختبرات وصانعي السياسات، لكنه يحتاج أيضاً إلى قدر من الانضباط والمعايير والمساءلة يوازي ما هو مطلوب في المجالات الحساسة أمنياً. وكما يشير مايكل بيكلي في مجلة "فورين أفيرز"، فقد تغير مفهوم القوة. فاقتصادات اليوم لم تعد تحتفظ بثرواتها في أصول مادية يمكن مصادرتها في الموانئ أو المصانع أو حقول النفط، إذ إن نحو 90 في المئة من أصول الشركات في الاقتصادات المتقدمة باتت غير ملموسة، من برمجيات وبراءات اختراع وبيانات. وباتت غنائم الحروب الحديثة رقمية بالأساس. لذا انتقلت أعمال النهب إلى الفضاء الإلكتروني، حيث باتت واسعة الانتشار.

إن استجابة الولايات المتحدة المحدودة وفشلها في الردع السيبراني شجعا الخصوم على مزيد من العدوان، وأتاحوا لهم بناء صناعاتهم على أسس مسروقة. كذلك أضعف هذا الفشل البنية التحتية الحيوية لأميركا، وقوض قدرتها التنافسية على المدى الطويل. وتقف الولايات المتحدة الآن أمام فرصة أخيرة ووحيدة لتصحيح ذلك الخطأ، قبل حلول موعد تتويج الفائز بسباق الذكاء الاصطناعي. وإذا أرادت واشنطن النجاح، سيجب عليها اتخاذ عمل سريع وحازم يتمثل ببناء دفاعات سيبرانية موثوقة للرقاقات الإلكترونية والأنظمة الناقلة والعامل البشري. وبخلاف ذلك، ستنتصر الصين بفضل الابتكارات التي صنعتها الولايات المتحدة نفسها.

فريد هايدينغ هو زميل أبحاث ما بعد الدكتوراه في برنامج الدفاع والتكنولوجيا الناشئة والاستراتيجية (DETS) في مركز بلفر بكلية كينيدي في جامعة هارفرد.

كريس إنغلس شغل منصب أول مدير وطني للأمن السيبراني في الولايات المتحدة.

مترجم عن "فورين أفيرز"، 11 مارس (آذار) 2026