كاميرات المراقبة تتحول لأداة لتوجيه الصواريخ

سامي خليفة

تعد كاميرات المراقبة أداة حيوية لتعزيز الأمن، إذ تقلل من السرقات والتخريب، لكن في الحرب السيبرانية الحديثة، بات المخترقون يستطيعون تحويلها إلى أدوات للمراقبة العسكرية وتوجيه الصواريخ.

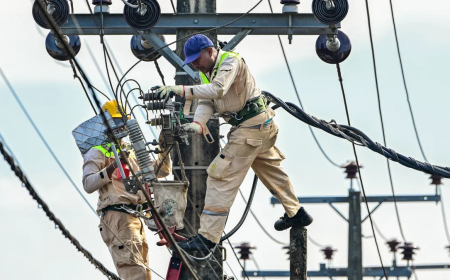

كثيراً ما جسد المراقبون البشريون والأقمار الاصطناعية والطائرات المسيرة، في الأعوام الماضية، جزءاً لا يتجزأ من أدوات المراقبة والاستطلاع في الحروب، أما اليوم فتشكل كل كاميرا متصلة بالإنترنت، سواء كانت خارج متجر أو فوق موقف سيارات أو إن كانت مثبتة على عمود إنارة، رصيداً محتملاً لأي مخترق ذي هدف عسكري، وهكذا أصبح اختراق الكاميرات جزءاً من استراتيجيات العمليات العسكرية، مما يتيح للجيوش رؤية مباشرة من دون الحاجة إلى وسائل عسكرية باهظة الثمن كالأقمار الاصطناعية وغالباً بدقة أفضل منها.

الأساليب الشائعة لاختراق كاميرات المراقبة

يعتبر اختراق كاميرات المراقبة خطراً جسيماً على الخصوصية والأمان، ويتم ذلك باستغلال الثغرات الأمنية الشائعة كاستغلال بيانات الاعتماد الافتراضية، إذ تأتي كاميرات كثيرة مزودة بأسماء مستخدمين وكلمات مرور افتراضية، مثل "admin" و"123456"، ولا يقوم المستخدمون بتغييرها في الغالب. في هذه الحال يستطيع المخترقون العثور على بيانات الاعتماد الافتراضية هذه عبر الإنترنت باستخدام اسم الشركة المصنعة للكاميرا وعنوان بروتوكول الإنترنت الخاص بها، مما يسمح لهم بتسجيل الدخول من بعد والتحكم الكامل في النظام.

وفي شبكات "الواي فاي" غير الآمنة، يمكن استخدام أدوات قوية مثل "واير شارك" Wireshark لاعتراض حزم البيانات غير المشفرة، وإذا كانت الكاميرا تستخدم "بروتوكول نقل النصوص الترابطية" HTTP غير الآمن، يمكن للمهاجم التقاط حركة المرور، واستخراج الصور أو مقاطع الفيديو، ومشاهدة البث من دون الحاجة إلى تسجيل دخول مباشر.

أحياناً تترك الشركات المصنعة، من دون قصد، "أبواباً خلفية" أو ثغرات أمنية محددة في أنظمتها. وقد أظهر الباحثون كيف يمكن استغلال هذه الثغرات في علامات تجارية معينة بسرعة في أقل من 30 ثانية. وبالنسبة إلى من لديهم إمكان الوصول المادي، تتضمن طرق الاختراق العثور على منافذ تشخيصية مثل منفذ "المرسل-المستقبل غير المتزامن الشامل" UART على لوحة الدائرة الكهربائية للجهاز، واستخراج البرامج الثابتة باستخدام مبرمج فلاش، وتحليلها للعثور على كلمات المرور أو إضافة باب خلفي.

وهناك طريقة أكثر تقليدية تتضمن إصابة جهاز الضحية ببرامج ضارة، التي يمكن أن تمنح المهاجم تحكماً من بعد في وظائف الكاميرا، بما في ذلك تسجيل الفيديو والتقاط الصور.

حيلة أكثر سرية

تكمن مزايا استغلال شبكة كاميرات مدنية في سهولة الوصول إليها وانخفاض كلفتها، فاختراق هذه الكاميرات أرخص وأسهل بكثير من الاعتماد على الأقمار الاصطناعية أو الطائرات المسيرة العالية الارتفاع. وتعد هذه الحيلة أكثر سرية من استخدام المسيرات، التي لا تجدي نفعاً إلا عندما يكون لدى العدو دفاعات جوية محدودة، وغالباً ما يمكن رصدها بواسطة إجراءات الرصد المضاد.

وتتيح الكاميرات الأرضية المخترقة زوايا ووجهات نظر لا يمكن الحصول عليها من خلال الرؤية الشاملة التي توفرها الأقمار الاصطناعية أو الطائرات المسيرة، وكل ذلك يجعلها أدوات فعالة للاستطلاع، وتحديد الأهداف، وما يسميه المتخصصون "تقييم أضرار القنابل" بعد أي هجوم.

اختراقات متبادلة بين إيران وإسرائيل

منذ بداية عملية "ملحمة الغضب" سجل ارتفاع مفاجئ في عمليات مسح كاميرات المراقبة المتصلة بالإنترنت في إسرائيل ودول عدة في الشرق الأوسط. وقد كشفت شركة "تشيك بوينت" الأمنية الإسرائيلية عن مئات محاولات الاختراق التي استهدفت كاميرات المراقبة المنزلية في أنحاء الشرق الأوسط تزامناً مع الضربات الصاروخية والطائرات المسيرة الإيرانية على أهداف شملت إسرائيل وقطر وقبرص. وتشير هذه المحاولات، التي عزتها "تشيك بوينت" جزئياً إلى مجموعة قرصنة سبق ربطها بالاستخبارات الإيرانية، إلى أن الجيش الإيراني حاول استخدام كاميرات المراقبة المدنية كوسيلة لرصد الأهداف، والتخطيط للضربات، أو تقييم الأضرار الناجمة عن هجماته، رداً على القصف الأميركي والإسرائيلي الذي أشعل فتيل الحرب في المنطقة.

وقالت الشركة الإسرائيلية إن عمليات المسح استهدفت كاميرات المراقبة من طراز "هيكفيجن" و"دوا"، وتضمنت محاولات لاستغلال ثغرات أمنية قديمة. ويعتقد المتخصصون أن اختراق الكاميرات كان يهدف للوصول إلى صور من مستوى الشارع في المناطق المستهدفة، وتقييم الأضرار الناجمة عن الهجمات، وجمع أدلة على نجاح الهجوم لاستخدامها في التقارير العسكرية ومقاطع الفيديو الدعائية.

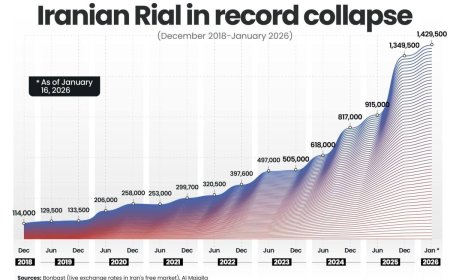

ولوحظ ارتفاع مماثل في عمليات مسح الكاميرات في منتصف يناير (كانون الثاني) الماضي، خلال الاحتجاجات المناهضة للحكومة في إيران. وقبل ذلك، وتحديداً خلال حرب الأيام الـ12 يوماً في يونيو (حزيران) من العام الماضي، عندما قصفت الولايات المتحدة وإسرائيل أهدافاً ومنشآت نووية إيرانية، اخترق قراصنة إيرانيون كاميرات في إسرائيل بهدف تسجيل لقطات للغارات وتقييم آثارها قبل انتهاء الصراع.

ولعبت إسرائيل، بطبيعة الحال، اللعبة نفسها، فقد ذكرت صحيفة "فاينانشيال تايمز" البريطانية أن قراصنة عسكريين إسرائيليين، بالتعاون مع وكالة الاستخبارات المركزية الأميركية، تمكنوا من اختراق كاميرات المرور في طهران تقريباً. ووصفت مصادر استخباراتية كيف تمكنوا من تتبع الروتين اليومي لحراس الأمن المحيطين بالمرشد الإيراني الراحل علي خامنئي من خلال بث مباشر من كاميرات المراقبة.

حرب أوكرانيا

قبل تصاعد الحرب الحالية في الشرق الأوسط، برز الدور التجسسي الفعال لكاميرات المراقبة المدنية المخترقة للمرة الأولى خلال الحرب الروسية في أوكرانيا، فعلى سبيل المثال، حذر مسؤولون أوكرانيون عام 2024 من أن القوات الروسية اخترقت كاميرات مراقبة في العاصمة كييف لرصد أهداف ضمن البنية التحتية الأوكرانية والدفاعات الجوية. وجاء في منشور لجهاز الاستخبارات الأوكراني "استخدم الروس هذه الكاميرات لجمع بيانات لتخطيط وتعديل الضربات على كييف"، وأضاف المنشور حينها أن جهاز الاستخبارات الأوكراني قام بطريقة ما بتعطيل 10 آلاف كاميرا متصلة بالإنترنت من دون الكشف عن كيفية ذلك، ودعا الجهاز مالكي كاميرات المراقبة في الشوارع إلى إيقاف البث المباشر من أجهزتهم، والمواطنين إلى الإبلاغ عن أي بث مباشر من هذه الكاميرات.

إلا أن أوكرانيا لم تكتف بمنع هذه التقنية التجسسية، بل على العكس تبنتها أيضاً، فمثلاً عندما استخدم الجيش الأوكراني مسيرة تعمل تحت الماء لتفجير غواصة روسية في خليج سيفاستوبول بشبه جزيرة القرم، انتشر مقطع فيديو يبدو وكأنه ملتقط بواسطة كاميرا مراقبة مخترقة. ويشير تقرير لهيئة الإذاعة البريطانية "بي بي سي" إلى أن الحكومة الأوكرانية أشادت بمجموعة "ون فيست" الأوكرانية للقرصنة الإلكترونية، لعملها الذي تضمن اختراق كاميرات لمراقبة تحركات المعدات الروسية عبر جسر القرم الواقع بين روسيا وشبه جزيرة القرم.